「ポケドラ」突然の販売中止でわかった落とし穴 他にもウイルスに狙われやすいルーター

パソコン周辺機器大手のアイ・オー・データ機器が、「Wi‐Fiストレージ WFS‐SR01」(ポケドラ)の販売を中止した。

「ポケドラ」のWi‐Fiルーター機能の利用する際に、遠隔操作する第三者が不正アクセスを仕掛けることなどで、インターネットにつながる「IoT機器」がウイルス感染する恐れがあるという。しかし、狙われやすいルーターはほかにも多数あるようだ。

-

「ポケドラ」のほかにも、ウイルスに狙われやすいルーターはある!

「ポケドラ」のほかにも、ウイルスに狙われやすいルーターはある!

「遠隔操作によって任意のコマンドを実行される可能性」持ち歩くのに便利な「ポケドラ」

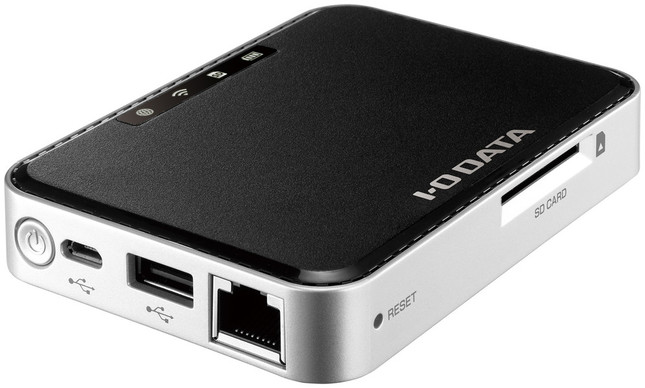

アイ・オー・データ機器は、2013年9月に販売を開始した「Wi-Fiストレージ WFS‐SR01」(ポケドラ)に「セキュリティの脆弱性が確認された」と、2016年11月2日に発表した。

「ポケドラ」は、スマートフォンやタブレット、パソコンに保存されている写真や動画をUSBやWi‐Fiを経由してSDカードやUSBメモリーといった記録媒体に保存・再生できる。また、SDカードやUSBメモリーのデータにアクセスすることもできるので、記録媒体を「ポケドラ」に挿してスマホやパソコンに写真や動画などを転送することもできる。

さらにはWi‐Fiルーター機能を備えており、出張時のホテルで有線LANをWi‐Fiで利用することもできるので、持ち歩くのにも便利なアイテム。

販売中止の原因について、同社は「ポケドラのWi‐Fiルーター機能を利用する際に、遠隔操作する第三者によって機器上で任意のコマンドを実行される可能性や、挿入されたSDカードなどへ不正にアクセスされる可能性があります」と説明する。

Wi‐Fiルーター機能の利用時に「注意が必要」で、スマホやタブレットとWi‐Fiで直接接続して利用する場合や、モバイルバッテリーとして利用する場合は、「影響はなく、安心してご利用できます」としている。「出荷時の商品チェックが甘かった」という。

同社によると、「ポケドラ」は国内で2万2800台が出荷されており、店頭から商品の回収を進めるとともに、利用者にはルーター機能を使わないよう呼びかけている。同社は、感染を防ぐ修正プログラムを配布する予定で、「対策方法が確定次第、あらためてご案内いたします」と話している。

フィッシング被害や認証情報が漏えいする可能性も

アイ・オー・データ機器によると、今回の「ポケドラ」の不具合は、サイバーセキュリティーに詳しい横浜国立大学 大学院環境情報研究院の吉岡勝成准教授の指摘で判明した。

ここ数年、インターネットにつながる「IoT機器」がウイルスに感染し、サーバーに大量のデータを送りつける、新たなサイバー攻撃である「DDoS(ディードス)攻撃」の踏み台にされるケースが国内外で増えていて、機器に保存した情報が抜き取られるなどの悪用される恐れがある。

J‐CASTニュースの取材に、吉岡准教授は「観測は2015年5月から本格的に開始し、現在も続けています。(IoT機器を狙ったサイバー攻撃は)2015年4~7月の4か月で約15万IPアドレスから観測していましたが、16年10月の1か月だけで110万IPアドレスも観測されるようになっていますから、明らかに増えています」という。

つまり、ポケドラ以外にも狙われやすいルーターはあるということで、吉岡准教授は「基本的にはtelnetという通信プログラムが関係しています。これがインターネット側からアクセスできる状態になっており、さらにtelnetでログインするときのID/PASSWORDが容易に推測できる場合、この機器はマルウェア感染する可能性があります」と指摘する。アイ・オー・データ機器の「ポケドラ」もその一つだったが、「こうした傾向がある機器はマルウェア感染する可能性が高くなっています。何らかの対策を行うべきであることは明らかです」と話す。

では、こうしたIoT機器を狙ったサイバー攻撃で、利用者にはどのような被害があるのだろう――。「現在、もっとも問題となっているのは、さまざまなWebサイトやシステムへのサービス妨害攻撃です。これを受けたWebサイトやシステムにアクセスがしにくくなります。また、家庭用ルーターが感染しますと、フィッシング被害などを受けたり、ルーターに保存されたインターネット接続のための認証情報などが漏えいしたりする可能性があります」としている。

現状、多くの機器ではウイルス対策ソフトは導入しておらず、「わたしたちの実験では、多くの機器については電源を落とすことでマルウェアが消えますが、脆弱性が修正されるわけではありませんので、再度感染する可能性が高いです」と指摘している。